[ip151-25]

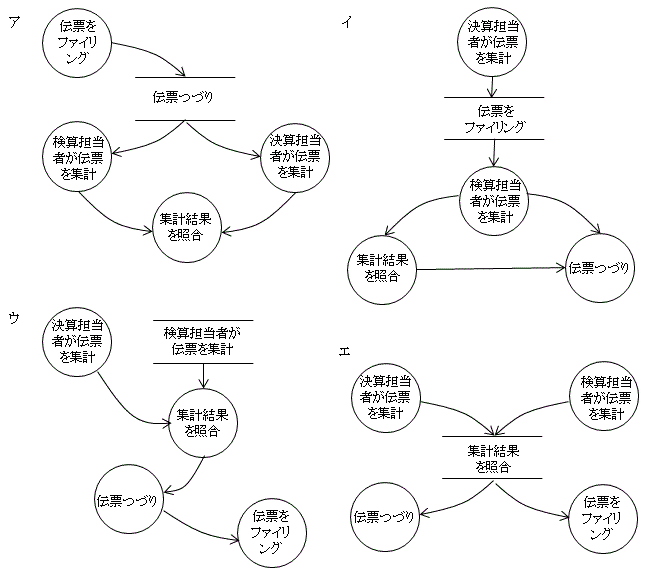

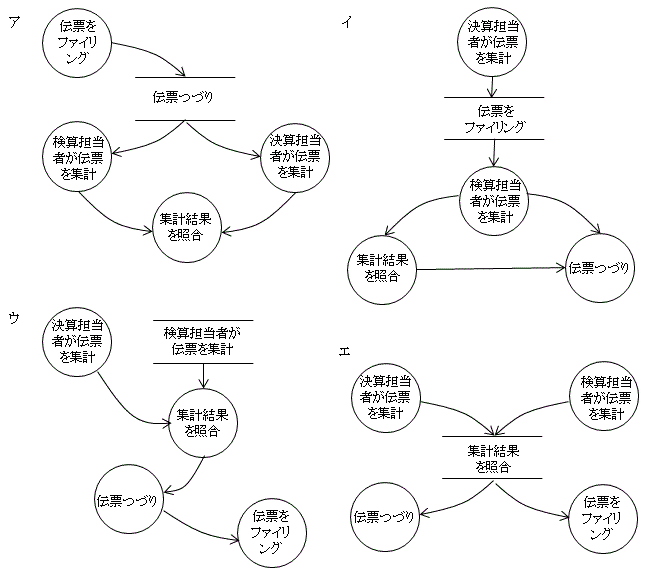

次の業務プロセスをDFDで表現したものはどれか。

〔業務プロセス〕

1.日々の業務において社内各部で発生した伝票を経理担当者が伝票つづりにファイリングする。

2.決算作業開始時に,ファイリングされた伝票を決算担当者と検算担当者が別々に集計し,両者の結果を照合する。

【解答】

[ip151-01]

組織が経営戦略と情報システム戦略に基づいて情報システムの企画・開発・運用・保守を行うとき,そのライフサイクルの中で効果的な情報システム投資及びリスク低減のためのコントロールを適切に行うための実践規範はどれか。

ア コンピュータ不正アクセス対策基準 イ システム監査基準

ウ システム管理基準 エ 情報システム安全対策基準

【解答】

[ip151-02]

個人情報の取得,活用事例に関する記述a~cのうち,個人情報保護法で禁止されていない行為だけを全て挙げたものはどれか。

ア a イ a,b ウ b,c エ c

【解答】

[ip151-03]

現在担当している業務の実践を通じて,業務の遂行に必要な技術や知識を習得させる教育訓練の手法はどれか。

ア CDP イ e-ラーニング ウ Off-JT エ OJT

【解答】

[ip151-04]

SNSを企業内に導入する目的として,最も適切なものはどれか。

【解答】

[ip151-05]

KPIの説明として,適切なものはどれか。

ア 企業目標の達成に向けて行われる活動の実行状況を計るために設定する重要な指標

イ 経営計画で設定した目標を達成するための最も重要な要因

ウ 経営計画や業務改革が目標に沿って遂行され,想定した成果を挙げていることを確認する行為

エ 商品やサービスの価値を機能とコストの関係で分析し,価値を向上させる手法

【解答】

[ip151-06]

ビジネスに関わるあらゆる情報を蓄積し,その情報を経営者や社員が自ら分析し,分析結果を経営や事業推進に役立てるといった概念はどれか。

ア BI イ BPR ウ EA エ SOA

【解答】

[ip151-07]

NDA(Non Disclosure Agreement)の事例はどれか。

【解答】

[ip151-08]

システム構築の流れを,企画プロセス,要件定義プロセス,開発プロセス,運用プロセス,保守プロセスに分けたとき,企画プロセスにおいて実施する作業として適切なものはどれか。

ア システム化しようとする対象業務の問題点を分析し,実現すべき課題を定義する。

イ システムに関係する利害関係者のニーズや要望,制約事項を定義する。

ウ システムの応答時間や処理時間の評価基準を設定する。

エ ソフトウェアの性能やセキュリティの仕様などに関する要件を文書化する。

【解答】

[ip151-09]

商品の販売業務を行う労働者の就業形態のうち,販売業務を行う会社と雇用関係のある者を全て挙げたものはどれか。

a.アルバイト b.契約社員 c.派遣社員 d.パートタイマ

ア a,b イ a,b,d ウ b エ b,c

【解答】

[ip151-10]

ソフトウェアライフサイクルを,企画プロセス,要件定義プロセス,開発プロセス,運用プロセスに分けるとき,要件定義プロセスの実施内容として,適切なものはどれか。

ア 業務及びシステムの移行 イ システム化計画の立案

ウ ソフトウェアの詳細設計 エ 利害関係者のニーズの識別

【解答】

[ip151-11]

次の条件で,製品Xを製造する。部品Y,部品Zの歩留りが表のとおりであるとき,製品Xを300個製造するために必要な部品Yの原材料投入量aは何kgか。ここで,製品Xの歩留りは100%で,部品は全て新規に製造するものとする。

〔製品Xの製造条件〕

•1個の組立て製品Xは,3個の部品Y及び1個の部品Zで構成されている。

•部品Y及び部品Zは,それぞれの原材料から製造して用いる。

•部品Y及び部品Zは,原材料1kgから1個製造することができる。

部品種類 原材料投入量 歩留り 部品の完成数

Y [ a ]kg 90% ☆

Z 600kg 50% 300個

(注記:「☆」の部分は,表示していない。)

ア 225 イ 250 ウ 900 エ 1,000

【解答】

[ip151-12]

プロダクトポートフォリオマネジメントにおいて,分析対象となる製品や事業を,金のなる木,花形,負け犬及び問題児に分類するとき,縦軸と横軸に使われる指標の組合せとして適切なものはどれか。

a.顧客定着率 b.市場規模 c.市場成長率 d.市場占有率

ア a,b イ a,c ウ b,d エ c,d

【解答】

[ip151-13]

SFAの目的に関する記述として,適切なものはどれか。

【解答】

[ip151-14]

日本工業規格(JIS)に関する説明のうち,適切なものはどれか。

ア ISOなど,国際的な規格との整合性に配慮した規格である。

イ 規格に適合しない製品の製造・販売は禁止されている。

ウ 鉱工業の分野ごとに,民間団体が定めた標準を集めた規格である。

エ 食品や医薬品の安全性に関する基準を規定している。

【解答】

[ip151-15]

ディジタルコンテンツのコピープロテクトは,ディジタルコンテンツに関する著作者の権利を保護するための技術である。コピープロテクトを無効化する機能をもつプログラムの販売を禁止しているものはどれか。

ア コンピュータ不正アクセス対策基準

イ 著作権法

ウ 電気通信事業法

エ 不正アクセス行為の禁止等に関する法律

【解答】

[ip151-16]

RFPを作成する目的として,最も適切なものはどれか。

ア 開発を委託する場合の概算委託額をベンダに提示する。

イ 将来のシステム開発に向けて,最適な先進技術に関する情報を入手する。

ウ 内製,開発の委託,製品の購入といった調達手続を標準化する。

エ ベンダに提案書の提示を求め,発注先を適切に選定する。

【解答】

[ip151-17]

企業の商品戦略上留意すべき事象である"コモディティ化"の事例はどれか。

【解答】

[ip151-18]

BSCを導入する目的はどれか。

ア 環境などに配慮した活動によって,社会的責任を果たすこと

イ 財務報告の信頼性を向上させ,投資家保護に貢献すること

ウ 市場成長率と市場シェアによって,効率的に経営資源を配分すること

エ 短期的な財務成果に偏らない複数の視点から,戦略策定や業績評価を行うこと

【解答】

[ip151-19]

インターネットで用いられるSEOの説明として,適切なものはどれか。

【解答】

[ip151-20]

クラウドコンピューティング環境では,インターネット上にあるアプリケーションやサーバなどの情報資源を,物理的な存在場所を意識することなく利用することが可能である。次のサービスのうち,このクラウドコンピューティング環境で提供されるサービスとして,最も適切なものはどれか。

ア SaaS イ エスクロー ウ システムインテグレーション エ ハウジング

【解答】

[ip151-21]

事業者の信用維持や需要者の混同を回避するために,更新の申請を繰り返すことで,実質的に永続的な権利保有が可能な工業所有権はどれか。

ア 意匠権 イ 実用新案権 ウ 商標権 エ 特許権

【解答】

[ip151-22]

企業の活動a~dのうち,コンプライアンスの確立に関するものだけを全て挙げたものはどれか。

a.芸術や文化活動を支援する。

b.従業員に対して行動規範の教育を行う。

c.地球の砂漠化防止の取組みを行う。

d.内部通報の仕組みを作る。

ア a,b イ a,c ウ b,d エ c,d

【解答】

[ip151-23]

イノベーションは,大きくプロセスイノベーションとプロダクトイノベーションに分けることができる。プロダクトイノベーションの要因として,適切なものはどれか。

ア 効率的な生産方式 イ サプライチェーン管理

ウ 市場のニーズ エ バリューチェーン管理

【解答】

[ip151-24]

顧客の購買行動を分析する手法の一つであるRFM分析で用いる指標で,Rが示すものはどれか。ここで,括弧内は具体的な項目の例示である。

ア Reaction(アンケート好感度) イ Recency(最終購買日)

ウ Request(要望) エ Respect(プランド信頼度)

【解答】

[ip151-25]

次の業務プロセスをDFDで表現したものはどれか。

〔業務プロセス〕

1.日々の業務において社内各部で発生した伝票を経理担当者が伝票つづりにファイリングする。

2.決算作業開始時に,ファイリングされた伝票を決算担当者と検算担当者が別々に集計し,両者の結果を照合する。

【解答】

[ip151-26]

職能別組織を説明したものはどれか。

【解答】

[ip151-27]

解を求めるのにシミュレーションを適用する例として,最も適したものはどれか。

【解答】

[ip151-28]

生産・販売・調達・経理・人事といった全社の業務を統合的に管理し,企業全体の経営資源の最適化を図りたい。この目的を実現するために構築する情報システムとして,適切なものはどれか。

ア CRMシステム イ ERPシステム

ウ HRMシステム エ MRPシステム

【解答】

[ip151-29]

X社では,工場で長期間排水処理を担当してきた社員の経験やノウハウを文書化して蓄積することで,日常の排水処理業務に対応するとともに,新たな処理設備の設計に活かしている。この事例の考え方として,適切なものはどれか。

ア ERP イ SFA ウ サプライチェーンマネジメント エ ナレッジマネジメント

【解答】

[ip151-30]

コーポレートガバナンスの観点から,経営の意思決定プロセスを監視・監督する機能を強化する方法として,最も適切なものはどれか。

ア 社長室への出入りを監視するためのカメラを設置する。

イ 定期的に私立探偵に経営者の素行調査を依頼する。

ウ 取締役の一部を社外取締役にする。

エ 法学部出身者を内部監査部門の社員として雇用する。

【解答】

[ip151-31]

製造業のA杜は,製品開発のリードタイムを短縮するために,工程間で設計情報を共有し,前工程が完了しないうちに,着手可能なものから後工程の作業を始めることにした。この考え方は何に基づくものか。

ア FMS イ MRP ウ コンカレントエンジニアリング エ ジャストインタイム

【解答】

[ip151-32]

ソフトウェア開発モデルの一つであるウォータフォールモデルの記述として,適切なものはどれか。

【解答】

[ip151-33]

内部統制の観点から,担当者間で相互けん制を働かせることで,業務における不正や誤りが発生するリスクを減らすために,担当者の役割を決めることを何というか。

ア 権限委譲 イ 職務分掌 ウ モニタリング エ リスク分散

【解答】

[ip151-34]

自社で使用する情報システムの開発を外部へ委託した。受入れテストに関する記述のうち,適切なものはどれか。

【解答】

[ip151-35]

システム要件定義の段階で,検討したシステム要件の技術的な実現性を確認するために有効な作業として,適切なものはどれか。

ア 業務モデルの作成 イ ファンクションポイントの算出

ウ プロトタイピングの実施 エ 利用者の要求事項の収集

【解答】

[ip151-36]

情報システムの設備を維持・保全するファシリティマネジメントに関する記述はどれか。

【解答】

[ip151-37]

ITサービスマネジメントにおけるITサービス継続性管理とは,災害などの発生時にビジネスへの悪影響を最小限にするための活動である。ITサービス継続性管理においてPDCAサイクルのA(Act)に該当するものはどれか。

ア ITサービスを継続するための復旧方法などを定めた復旧計画書を策定する。

イ 災害の発生を想定して,要員に対する定期的な教育や訓練を実施する。

ウ 復旧計画の内容についてレビューやテストを実施して検証する。

エ レビューやテストの実施結果に基づいて,必要であれば復旧計画書を見直す。

【解答】

[ip151-38]

新たなシステムの運用に当たって,サービスレベル管理を導入した。サービスレベル管理の目的に関する記述のうち,適切なものはどれか。

【解答】

[ip151-39]

システム監査における評価に関する記述のうち,適切なものはどれか。

ア 監査証拠がない部分は,推測によって評価する。

イ 監査証拠に基づいて評価しなければならない。

ウ システム利用部門の意向に従い評価する。

エ 被監査部門の意向に従い評価する。

【解答】

[ip151-40]

情報システムのリスクに対するコントロールが適切に整備運用されていることを検証するための手段として,最も適切なものはどれか。

ア BCP イ ITIL ウ ITガバナンス エ システム監査

【解答】

[ip151-41]

PMBOKについて説明したものはどれか。

【解答】

[ip151-42]

ITガバナンスについて記述したものはどれか。

【解答】

[ip151-43]

情報システムの品質マネジメントの考え方に関する記述a~dのうち,適切なものだけを全て挙げたものはどれか。

a.PDCAサイクルによる継続的な取組みが,品質の改善には有効である。

b.多くの機能をもつシステムほど品質が高い。

c.欠陥の予防コストは,不具合発生時に是正するコストよりも一般的に少ない。

d.適切な設計や製造によって品質を高めることができる。

ア a,b,d イ a,c ウ a,c,d エ c,d

【解答】

[ip151-44]≒[ip112-47]

ITサービスマネジメントにおいて,インシデントの根本原因を解決して再発を防止することを活動目的とするプロセスとして,適切なものはどれか。

ア インシデント管理 イ 変更管理 ウ 問題管理 エ リリース管理

【解答】

[ip151-45]

プロジェクトチームが実行する作業を,階層的に要素分解した図表はどれか。

ア DFD イ WBS ウ アローダイアグラム エ マイルストーンチャート

【解答】

[ip151-46]

システム開発プロジェクトの品質マネジメントには,成果物の品質要求事項や品質標準を定め,それらを達成するための方法を明確にする品質計画プロセスがある。品質計画プロセスの考え方として,適切なものはどれか。

【解答】

[ip151-47]

情報セキュリティ基本方針,文は情報セキュリティ基本方針と情報セキュリティ対策基準で構成されており,企業や組織の情報セキュリティに関する取組みを包括的に規定した文書として,最も適切なものはどれか。

ア 情報セキュリティポリシ

イ 情報セキュリティマネジメントシステム

ウ ソーシャルエンジニアリング

エ リスクアセスメント

【解答】

[ip151-48]

Webページにおいて,一般的にフィードアイコンと呼ばれる次のアイコンが表示されることがある。このアイコンが説明しているものはどれか。

【解答】

[ip151-49]

あるネットワークに属するPCが,別のネットワークに属するサーバにデータを送信するとき,経路情報が必要である。PCが送信相手のサーバに対する特定の経路情報をもっていないときの送信先として,ある機器のIPアドレスを設定しておく。この機器の役割を何と呼ぶか。

ア デフォルトゲートウェイ イ ネットワークインタフェースカード ウ ハブ エ ファイアウォール

【解答】

[ip151-50]

建物の中など,限定された範囲内を対象に構築する通信ネットワークはどれか。

ア IP-VAN イ LAN ウ WAN エ 広域イーサネット

【解答】

[ip151-51]

互換CPUに関する記述のうち,最も適切なものはどれか。

【解答】

[ip151-52]

PCの処理効率を高めるために,CPUが主記憶にアクセスする時間を見かけ上短縮することを目的としたものはどれか。

ア SSD イ 仮想記憶 ウ キャッシュメモリ エ デフラグ

【解答】

[ip151-53]

ISMSにおけるセキュリティリスクへの対応には,リスク移転,リスク回避,リスク受容及びリスク低減がある。リスク回避に該当する事例はどれか。

ア セキュリティ対策を行って,問題発生の可能性を下げた。

イ 問題発生時の損害に備えて,保険に入った。

ウ リスクが小さいことを確認し,問題発生時は損害を負担することにした。

エ リスクの大きいサービスから撤退した。

【解答】

[ip151-54]

ある認証システムでは虹(こう)彩認証とパスワード認証を併用しており,認証手順は次のとおりである。この認証システムの特徴として,適切なものはどれか。

〔認証手順〕

① 虹彩認証に成功するとログインできる。

② 虹彩認証に3回失敗するとパスワードの入力を求める。

③ 正しいパスワードを入力することでログインできる。

④ パスワード認証に3回失敗するとアカウントがロックアウトされる。

【解答】

[ip151-55]

ブラウザとWebサーバ間でSSLを使った通信を行うことを示すURLの先頭の記述として,適切なものはどれか。

ア http:// イ https:// ウ shttp:// エ ssl://

【解答】

[ip151-56]

情報セキュリティに関する用語である可用性,完全性,機密性及び脆弱性のうち,ISMSが組織の情報資産に対して維持管理すべき特性としているものだけを全て挙げたものはどれか。

ア 可用性,完全性 イ 可用性,完全性,機密性

ウ 完全性,機密性 エ 完全性,機密性,脆弱性

【解答】

[ip151-57]

OSS(Open Source Software)であるメールソフトはどれか。

ア Android イ Firefox ウ MySQL エ Thunderbird

【解答】

[ip151-58]

テザリングの説明として,適切なものはどれか。

【解答】

[ip151-59]

プログラムの処理手順を図式を用いて視覚的に表したものはどれか。

ア ガントチャート イ データフローダイアグラム

ウ フローチャート エ レーダチャート

【解答】

[ip151-60]

"http://example.co.jp/index.html" で示されるURLのトップレベルドメイン(TLD)はどれか。

ア http イ example ウ co エ jp

【解答】

[ip151-61]

ワンタイムパスワードを用いることによって防げることはどれか。

ア 通信経路上におけるパスワードの盗聴

イ 不正侵入された場合の機密ファイルの改ざん

ウ 不正プログラムによるウイルス感染

エ 漏えいしたパスワードによる不正侵入

【解答】

[ip151-62]

二つの集合AとBについて,常に成立する関係を記述したものはどれか。ここで,(X∩Y)は,XとYの両方に属する部分(積集合),(X∪Y)は,X又はYの少なくとも一方に属する部分(和集合)を表す。

ア (A∪B)は,(A∩B)でない集合の部分集合である。

イ (A∪B)は,Aの部分集合である。

ウ (A∩B)は,(A∪B)の部分集合である。

エ (A∩B)は,Aでない集合の部分集合である。

【解答】

[ip151-63]

社内の情報セキュリティ教育に関する記述のうち,適切なものはどれか。

ア 再教育は,情報システムを入れ替えたときだけ実施する。

イ 新入社員へは,業務に慣れた後に実施する。

ウ 対象は,情報資産にアクセスする社員だけにする。

エ 内容は,社員の担当業務,役割及び責任に応じて変更する。

【解答】

[ip151-64]

システムや機器の信頼性に関する記述のうち,適切なものはどれか。

【解答】

[ip151-65]

一つのアプリケーションプログラムの中で,並列処理が可能な部分を複数の処理単位に分け,それらを並行して処理することで,マルチコアCPUを使用したコンピュータの処理能力の有効活用を図る方式はどれか。

ア マルチウィンドウ イ マルチキャスト

ウ マルチスレッド エ マルチブート

【解答】

[ip151-66]

スパイウェアが目的としている動作の説明として,最も適切なものはどれか。

ア OSやソフトウェアの動作を不安定にする。

イ ファイルシステム上から勝手にファイルを削除する。

ウ ブラウザをハイジャックして特定の動作を強制する。

エ 利用者に気付かれないように個人情報などを収集する。

【解答】

[ip151-67]

PCをネットワークに接続せずに単独で利用する形態を何と呼ぶか。

ア シンクライアント イ シングルプロセッサ

ウ スタンドアロン エ ピアツーピア

【解答】

[ip151-68]

PCにおける有害なソフトウェアへの情報セキュリティ対策として,適切なものはどれか。

ア 64ビットOSを使用する。

イ ウイルス定義ファイルは常に最新に保つ。

ウ 定期的にハードディスクをデフラグする。

エ ファイルは圧縮して保存する。

【解答】

[ip151-69]

ソーシャルエンジニアリングによる被害に結びつきやすい状況はどれか。

ア 運用担当者のセキュリティ意識が低い。

イ サーバ室の天井の防水対策が行われていない。

ウ サーバへのアクセス制御が行われていない。

エ 通信経路が暗号化されていない。

【解答】

[ip151-70]

Webブラウザの利用方法①~③のうち,セキュリティリスクが軽減する利用方法だけを全て挙げたものはどれか。

① IDとパスワードをWebブラウザに記憶させる。

② JavaScriptを無効にする。

③ 管理者権限でPCにログインし,Webブラウザを利用する。

ア ①,② イ ①,③ ウ ② エ ②,③

【解答】

[ip151-71]

隣の部屋に他社が引っ越してきた頃から,自社の無線LANの通信速度が低下した。原因を調査して,自社の無線LANの設定を変更することで,元の通信速度に戻った。このときに変更した内容として,適切なものはどれか。ここで,自社のESSIDは,その引っ越してきた他社のものとは異なる文字列である。

ア 暗号化のキ一文字列を変更した。

イ 暗号化の設定をWEPからWPA2に変更した。

ウ ステルス機能を設定した。

エ 無線チャネルを変更した。

【解答】

[ip151-72]

特定のメールアドレスに電子メールを送ると,そのアドレスに対応して登録済みの複数のメールアドレスに同じ内容のメールを配信する仕組みはどれか。

ア Webメール イ チェーンメール ウ メーリングリスト エ リプライメール

【解答】

[ip151-73]

共通鍵暗号方式の説明として,適切なものはどれか。

ア 暗号化以外に,ディジタル署名にも利用される。

イ 公開鍵暗号方式に比べて,復号速度は一般的に遅い。

ウ 代表的な方式として,RSA方式がある。

エ 通信相手ごとに異なる共通鍵が必要である。

【解答】

[ip151-74]

無線LANにおいて,端末とアクセスポイント間で伝送されているデータの盗聴を防止するために利用されるものはどれか。

ア ANY接続拒否 イ ESSIDステルス

ウ MACアドレスフィルタリング エ WPA2

【解答】

[ip151-75]

ISMSの運用において,監査結果をインプットとし,ISMSを継続的に改善するための是正処置及び予防処置を行うプロセスはPDCAサイクルのどれにあたるか。

ア P イ D ウ C エ A

【解答】

[ip151-76]

ストリーミングを利用した動画配信の特徴に関する記述のうち,適切なものはどれか。

【解答】

[ip151-77]

DBMSにおいて,データへの同時アクセスによる矛盾の発生を防止し,データの一貫性を保つための機能はどれか。

ア 正規化 イ デッドロック ウ 排他制御 エ リストア

【解答】

[ip151-78]

受け取ったデータが改ざんされていることを検知するのに使われる技術はどれか。

ア 圧縮 イ ディジタル署名 ウ パスワード認証 エ フィルタリング

【解答】

[ip151-79]

スーパコンピュータ上で稼働させるシステムの代表的な例として,適切なものはどれか。

ア 企業間の連携に必要なSCMシステム

イ 大規模な科学技術計算を必要とする地球規模の気象変化予測システム

ウ 高い信頼性が要求されるバンキングシステム

エ 高いリアルタイム性が要求される自動車のエンジン制御システム

【解答】

[ip151-80]

プリンタへの出力処理において,ハードディスクに全ての出力データを一時的に書き込み,プリンタの処理速度に合わせて少しずつ出力処理をさせることで,CPUをシステム全体で効率的に利用する機能はどれか。

ア アドオン イ スプール ウ デフラグ エ プラグアンドプレイ

【解答】

[ip151-81]

組織の活動に関する記述a~dのうち,ISMSの特徴として,適切なものだけを全て挙げたものはどれか。

a.一過性の活動でなく改善と活動を継続する。

b.現場が主導するボトムアップ活動である。

c.導入及び活動は経営層を頂点とした組織的な取組みである。

d.目標と期限を定めて活動し,目標達成によって終了する。

ア a,b イ a,c ウ b,d エ c,d

【解答】

[ip151-82]

プラグアンドプレイに関する記述として,適切なものはどれか。

ア PCに周辺機器を接続すると,デバイスドライバの組込みや設定を自動的に行う。

イ アプリケーションソフトウェアの機能を強化するソフトウェアを後から組み込む。

ウ 周辺機器との接続ケーブルを介して,PCから周辺機器に電力を供給する。

エ 特定のプログラムを実行して,処理に掛かる時間でシステムの性能を評価する。

【解答】

[ip151-83]

PCのブラウザでURLが「https://」で始まるサイトを閲覧したときの通信の暗号化に関する記述のうち,適切なものはどれか。

ア PCからWebサーバへの通信だけが暗号化される。

イ WebサーバからPCへの通信だけが暗号化される。

ウ WebサーバとPC聞の双方向の通信が暗号化される。

エ どちらの方向の通信が暗号化されるのかは,Webサーバの設定による。

【解答】

[ip151-84]

クロスサイトスクリプティングに関する記述として,適切なものはどれか。

【解答】