[ip152-08]

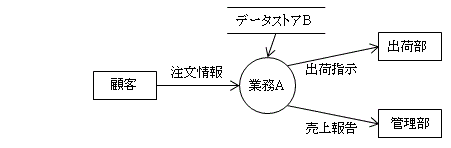

図のDFDで示された業務Aに関する,次の記述中の[ a ]に入れる字句として,適切なものはどれか。ここで,データストアBの具体的な名称は記載していない。

業務Aでは,出荷の指示を行うとともに,[ a ]などを行う。

- ア 購買関連のデータストアから,注文のあった製品の注文情報を得て,発注先に対する発注量の算出

- イ 顧客関連のデータストアから,注文のあった製品の売上情報を得て,今後の注文時期と量の予測

- ウ 製品関連のデータストアから,注文のあった製品の価格情報を得て,顧客の注文ごとの売上の集計

- エ 部品関連のデータストアから注文のあった製品の構成部品情報を得て,必要部品の所要量の算出

【解答】