スタートページ>

Web教材目次>

選択肢試験目次

ki152 高度試験午前I 平成27年度秋期

[ki152-01]

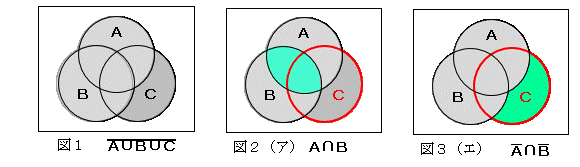

集合A,B,Cに対してA∪B∪Cが空集合であるとき,包含関係として適切なものはどれか。ここで,∪は和集合を,∩は積集合を,XはXの補集合を,また,X⊆YはXがYの部分集合であることを表す。

ア (A∩B) ⊆ C イ (A∩B) ⊆ C ウ (A∩B) ⊆ C エ (A∩B) ⊆ C

【解答】

正解:エ

問題文は,AとBに対象。イとウの一方が○なら他方も〇になる→イ・ウは×

A∪B∪Cが空集合→全要素はA∪B∪C(AまたはBまたはC)に属する→図1の灰色の部分だけが対象

(A∩B)は図1の青部分,(A∩B)は図2の緑部分,Cは赤丸の内部である。→アは×,エは〇

参照:集合演算、

論理演算 ベン図

[ki152-02][ki121-02]

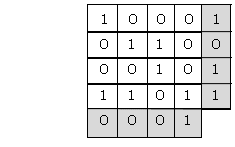

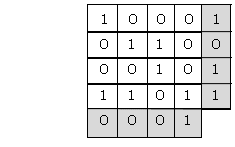

図のように16ビットのデータを4×4の正方形状に並べ,行と列にパリティビットを付加することによって何ビットまでの誤りを訂正できるか。ここで,図の網掛け部分はパリティビットを表す。

ア 1 イ 2 ウ 3 エ 4

【解答】

正解:ア

水平垂直パリティチェック方式

・1ビットの誤り:誤り個所がわかるので正しく訂正できる

・2ビット以上の誤り:誤りの検出はできるが訂正はできない(誤り箇所が特定できない)

アが〇

[ki152-03][ki111-03]

キーが小文字のアルファベット1文字(a, b, …,z のいずれか)であるデータを,大きさが10のハッシュ表に格納する。ハッシュ関数として,アルファベットのASCIIコードを10進表記法で表したときの1の位の数を用いることにする。衝突が起こるキーの組合せはどれか。ASCIIコードでは,昇順に連続した2進数が,アルファベット順にコードとして割り当てられている。

ア a と i イ b と r ウ c と l エ d と x

【解答】

正解:エ

「10進表記法で表したときの1の位の数」が同じならば衝突が起こる

アルファベットは昇順に連続している

→二つの文字の順が10の倍数だけ離れている組合せに衝突が起こる

a b c d e f g h i j

k l m n o p q r s t

u v w x y z

↑

一致 エが〇

[ki152-04]

複数のデータに対して1個の命令で同一の操作を同時並列に行う方式で,マルチメディアデータなどを扱うCPUに採用されているものはどれか。

ア MIMD イ MISD ウ SIMD エ SISD

【解答】

正解:ウ

アは×。MIMD:複数の命令ストリームで複数のデータストリームを処理する方式

イは×。MISD:複数の命令ストリームで単一データストリームを処理する方式

ウは〇。SIMD:単一命令ストリームで複数のデータストリームを処理する方式

エは×。SISD:単一命令ストリームで単一データストリームを処理する方式

参照:CPUの多重化

[ki152-05]

クラスタリングシステムで,ノード障害が発生したときに信頼性を向上させる機能のうち,適切なものはどれか。

- ア アプリケーションを代替ノードに転送して実行するためのホットプラグ機能が働く。

- イ アプリケーションを再び動かすために,代替ノードを再起動する機能が働く。

- ウ 障害ノードを排除して代替ノードでアプリケーションを実行させるフェールオーバ機能が働く。

- エ ノード間の通信が途切れるので,クラスタの再構成を行うフェールバック機能が働く。

【解答】

正解:ウ

アは×。ホットプラグ機能はコンピュータに電源が入っている状態で周辺機器の脱着を行える仕組み。クラスタリングシステムとは対象が異なる。

イは×。再起動中の時間が信頼性を欠く。コールドスタンバイ方式

ウは〇。フェイルオーバーとは稼働系から待機系に切り替えること。ホットスタンバイ方式

エは×。フェールバックとは復旧後に元の稼動系・待機系の構成へと戻す機能

参照:HAクラスタ構成

[ki152-06]

デマンドページング方式による仮想記憶の利点はどれか。

- ア 実際にアクセスが行われたときにだけ主記憶にロードするので,無駄なページをロードしなくて済む。

- イ 主記憶に対する仮想記憶の容量比を大きくするほど,ページフォールトの発生頻度を低くできる。

- ウ プロセスが必要とするページを前もって主記憶にロードするので,補助記憶へのアクセスによる遅れを避けることができる。

- エ ページフォールトの発生頻度が極端に高くなっても,必要な場合にしかページを読み込まないのでスラッシング状態を回避できる。

【解答】

正解:ア

アは〇。デマンドページング方式とは通常のページング方式。ページフォールトが発生したときだけページングが行われる。

イは×。ページフォールト発生頻度による。主記憶容量が小さいと主記憶にあるページ数が減少するのでページフォールト発生頻度が大になるが,容量比には無関係

ウは×。プレページング方式。ページフォールトの確率が小さくなりページング回数が減る。

エは×。いかなる場合であってもページフォールト発生頻度が高くなればページングが起こるので,極端になればスラッシング状態になる。

参照:ページング

[ki152-07]

ワンチップマイコンにおける内部クロック発生器のブロック図を示す。15MHzの発振機と,内部のPLL1,PLL2及び分周器の組合せでCPUに240MHz,シリアル通信(SIO)に115kHzのクロック信号を供給する場合の分周器の値は幾らか。ここで,シリアル通信のクロック精度は±5%以内に収まればよいものとする。

┌───────────────────────┐

│┌────┐ ┌────┐ ┌────┐│ ┌────┐

││ 発振器 ├────┤PLL1├┬┤PLL2├─────┤ CPU │

││ │ 15MHz │ 8逓倍 │││ 2逓倍 ││240MHz └────┘

│└────┘ └────┘│└────┘│

│ │┌────┐│ ┌────┐

│ └┤ 分周器 ├─────┤ SIO │

│ │ ││115kHz └────┘

│ └────┘│(±5%)

└───────────────────────┘

ア 1/24 イ 1/26 ウ 1/28 エ 1/210

【解答】

正解:エ

機器の名称にこだわらず,周波数の変化を計算していけば,下図のようになる。これから分周器の?の値を2のべき乗の形式で求めればよい。

一致している

15x8=120 120x2=240 ──┐

┌────┐ ┌────┐120MHz┌────┐ 240MHz ┌────┐

│ 発振器 ├────┤PLL1├─┬─┤PLL2├─────┤ CPU │

│ │ 15MHz │ 8逓倍 │ │ │ 2逓倍 │ └────┘

└────┘ └────┘ │ └────┘

│ ┌────┐ ┌────┐

└─┤ 分周器 ├─────┤ SIO │

│ ?倍 │ 115kHz └────┘

└────┘ │(±5%)

120x?MHz ───┘

一致させる必要(これが題意)

すなわち,120x?MHz=115kHz,±5%の違いを許容するなら,115≒120 だから,

?≒1/1000 ≒1/1024 ≒1/210 →エが〇

[ki152-08]

コードの値からデータの対象物が連想できるものはどれか。

ア シーケンスコード イ デシマルコード ウ ニモニックコード エ ブロックコード

【解答】

正解:ウ

アは×。シーケンスコード:連番法

イは×。デシマルコード:10進分類法

ウは〇。ニモニックコード:表意法

エは×。ブロックコード:区分分類法

参照:コードの種類

[ki152-09]

ディジタルハイビジョン対応のビデオカメラやワンセグの映像圧縮符号化方式として採用されているものはどれか。

ア AC-3 イ G.729 ウ H.264/AVC エ MPEG-1

【解答】

正解:ウ

アは×。AC-3:DVDビデオ用の音声圧縮

イは×。G.729:VoIP用音声圧縮

ウは○。問題文の通り

エは×。MPEG-1:ビデオ用の動画圧縮

参照:マルチメディア

[ki152-10]

チェックポイントを取得するDBMSにおいて,図のような時間経過でシステム障害が発生した。前進復帰(ロールフォワード)によって障害回復できるすべてのトランザクションはどれか。

チェックポイント システム障害発生

──────────┬──────────────┬────→時間

開始 T1 コミット│ │

←─────→ │ │

開始 │ T2 │

←──┼──────────────┼──→

│ 開始 T3 │

│ ←──────────┼────→

開始 │ T4 コミット │

←────┼──────→ │

│開始 T5 コミット │

│ ←────────→ │

│ │

ア T1 イ T2とT3 ウ T4とT5 エ T5

【解答】

正解:ウ

システム障害,ロールフォワード

→チェックポイント時と障害発生時の間でコミットに違いがあるもの

T1は×:ともにコミット済

T2は×。ともに未コミット

T3は×。ともに未コミット

T4は〇。未コミットがコミット済に

T5は〇。実開始がコミット済に

→T4とT5が〇 →ウが〇

参照:リカバリー処理

[ki152-11]

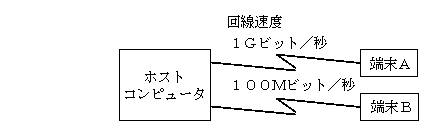

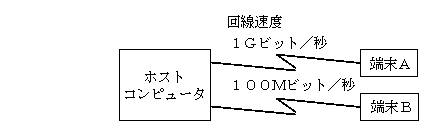

図のようなネットワーク構成のシステムにおいて,同じメッセージ長のデータをホストコンピュータとの間で送受信した場合のターンアラウンドタイムは,端末Aでは100ミリ秒,端末Bでは820ミリ秒であった。上リ,下りのメッセージ長は同じ長さで,ホストコンピュータでの処理時間は端末A,端末Bのどちらから利用しても同じとするとき,端末Aからホストコンピュータへの片道の伝送時間は何ミリ秒か。ここで,ターンアラウンドタイムは,端末がデータを回線に送信し始めてから応答データを受信し終わるまでの時間とし,伝送時間は回線速度だけに依存するものとする。

ア 10 イ 20 ウ 30 エ 40

【解答】

正解:エ

端末A,端末Bからの片道の伝送時間をa,bミリ秒とすると,端末A,端末Bの伝送速度の比は 1G:100M=10:1なので,b=10aとなる。

ホストコンピュータでの処理時間をtミリ秒とすると,ターンアラウンドタイムは,

端末A:t+2×a=100

端末B:t+2×10a=820

→a=40[ミリ秒] →エが〇

[ki152-12]

公開鍵暗号方式の暗号アルゴリズムはどれか。

ア AES イ KCipher-2 ウ RSA エ SHA-256

【解答】

[ki152-13]≒[ki111-14]

ゼロデイ攻撃の特徴はどれか。

- ア セキュリティパッチが提供される前にパッチが対象とする脆弱性を攻撃する。

- イ 特定のWebサイトに対し,日時を決めて,複数台のPCから同時に攻撃する。

- ウ 特定のターゲットに対し,フィッシングメールを送信して不正サイトへ誘導する。

- エ 不正中継が可能なメールサーバを見つけた後,それを踏み台にチェーンメールを大量に送信する。

【解答】

[ki152-14]

ブルートフォース攻撃に該当するものはどれか。

- ア WebブラウザとWebサーバの間の通信で,認証が成功してセッションが開始されているときに,Cookieなどのセッション情報を盗む。

- イ 可能性がある文字のあらゆる組合せのパスワードでログインを試みる。

- ウ コンピュータへのキ一入力を全て記録して外部に送信する。

- エ 盗聴者が正当な利用者のログインシーケンスをそのまま記録してサーバに送信する。

【解答】

[ki152-15]

ペネトレーションテストの目的はどれか。

ア 暗号化で使用している暗号方式と鍵長が,設計仕様と一致することを確認する。

イ 対象プログラムの入力に対する出力結果が,出力仕様と一致することを確認する。

ウ ファイアウォールが単位時間当たりに処理できるセッション数を確認する。

エ ファイアウォールや公開サーバに対して侵入できないかどうかを確認する。

【解答】

[ki152-16]

DFDにおけるデータストアの性質として,適切なものはどれか。

- ア 最終的には,開発されたシステムの物理ファイルとなる。

- イ データストア自体が,データを作成したり変更したりすることがある。

- ウ データストアに入ったデータが出て行くときは,データフロー以外のものを通ることがある。

- エ ほかのデータストアと直接にデータフローで結ばれることはなく,処理が介在する。

【解答】

正解:エ

アは×。一般に論理的なファイルを通して物理ファイルになるが,紙媒体になるものもある,

イは×。データ加工はプロセスで行う。

ウは×。データの動きは全てデータフロー

エは〇。データフローによりプロセスと接続

参照:DFD

[ki152-17]

共通フレームをプロジェクトに適用する場合の考え方のうち,適切なものはどれか。

- ア JIS規格に基づいているので,個々のプロジェクトの都合でアクティビティやタスクを変えずに,そのまま適用する。

- イ 共通フレームで規定しているプロセスの実施順序に合わせて,作業手順を決めて適用する。

- ウ 共通フレームで推奨している開発モデル,技法やツールを取捨選択して適用する。

- エ プロジェクトの特性や開発モデルに合わせて,アクティビティやタスクを取捨選択して適用する。

【解答】

正解:エ

アは×。テーラリング(修整)の容認

イは×。工程,時間からの独立性

ウは×。開発モデル,技法,ツールからの独立性

エは〇。テーラリング(修整)の容認

参照:共通フレーム

[ki152-18]

プロジェクト管理においてパフォーマンス測定に使用するEVMの管理対象の組みはどれか。

ア コスト,スケジュール イ コスト,リスク ウ スケジュール,品質 エ 品質,リスク

【解答】

[ki152-19][sd07-14][su05-10]

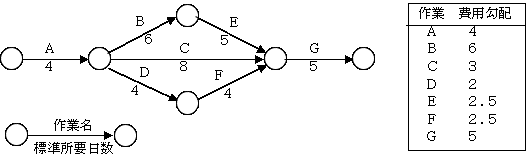

あるプロジェクトでは,図に示すとおりに作業を実施する計画であったが,作業Aで1日の遅れが生じた。各作業の費用勾配を表の値とするとき,当初の予定日数で終了するために発生する追加費用を最も少なくするには,どの作業を短縮すべきか。ここで,費用勾配は(特急費用-標準費用)/(標準所要日数-特急所要日数)で求めている。

ア B イ C ウ D エ E

【解答】

正解:エ

クリティカルパス:A→B→E→G

このなかで費用勾配が最小のものはE →エが〇

参照:「CPM」(or-pt-cpm)

[ki152-20]

ITサービスマネジメントにおける問題管理プロセスにおいて実施することはどれか。

ア インシデントの発生後に暫定的にサービスを復旧させ,業務を継続できるようにする。

イ インシデントの発生後に未知の根本原因を特定し,恒久的な解決策を策定する。

ウ インシデントの発生に備えて,復旧のための設計をする。

エ インシデントの発生を記録し,関係する部署に状況を連絡する。

【解答】

正解:イ

アは×。インシデント管理

イは〇。問題管理

ウは×。変更管理

エは×。イベント管理

参照:ITIL サービス運用」

[ki152-21]

システム監査人が,予備調査において実施する作業として,"システム監査基準"に照らして適切なものはどれか。

- ア 監査テーマに基づいて,監査項目を設定し,監査手続を策定し,個別監査計画書に記載する。

- イ 経営トップにヒアリングを行い,経営戦略・方針,現在抱えている問題についての認識を確認し,監査テーマを設定する。

- ウ 個別監査計画を策定するために,監査スケジュールについて被監査部門と調整を図る。

- エ 被監査部門から事前に入手した資料を閲覧し,監査対象の実態を明確に把握する。

【解答】

正解:エ

予備調査=本監査開始以前に行う調査=既存の資料やアンケートによる対象業務の概要や被監査部門の認識などの把握

アは×。監査実施後の報告業務

イは×。監査実施

ウは×。監査契約時の作業とすれば予備調査だが,本監査開始段階での作業とするのが適切

エは〇。事前に入手した資料→予備調査

参照:システム監査の手順

[ki152-22][ki132-21]

販売管理システムにおいて,起票された受注伝票が漏れなく,重複することなく入力されていることを確かめる監査手続のうち,適切なものはどれか。

- ア 受注データから値引取引データなどの例外取引データを抽出し,承認の記録を確かめる。

- イ 受注伝票の入力時に論理チェック及びフォーマットチェックが行われているか,テストデータ法で確かめる。

- ウ プルーフリストと受注伝票との照合が行われているか,プルーフリスト又は受注伝票上の照合印を確かめる。

- エ 並行シミュレーション法を用いて,受注伝票を処理するプログラムの論理の正当性を確かめる。

【解答】

正解:ウ

「漏れなく,重複することなく」に注目

アは×。例外データだけではない

イは×。誤り入力はシステムに入らないので問題ない

ウは〇。プルーフリストとは入力データの一覧表示。これと伝票を突き合わせれば,重複や漏れを発見できる。

エは×。入力後の処理である。重複や漏れには直接の関係はない

参照:手作業と情報システムの違い,

IT業務処理統制,

システム管理基準追補版

[ki152-23][fe122-61]

「システム管理基準」によれば,情報戦略における情報システム全体の最適化目標を設定する際の留意事項はどれか。

ア 開発,運用及び保守の費用の算出基礎を明確にすること

イ 開発の規模,システム特性等を考慮して開発手順を決めておくこと

ウ 経営戦略との整合性を考慮すること

エ 必要な要員,予算,設備,期間等を確保すること

【解答】

正解:ウ

システム管理基準>情報戦略>

全体最適化の方針・目標

(1)ITガバナンスの方針を明確にすること。

(2)情報化投資及び情報化構想の決定における原則を定めること。

(3)情報システム全体の最適化目標を経営戦略に基づいて設定すること。・・・ウ

(4)組織体全体の情報システムのあるべき姿を明確にすること。

(5)システム化によって生ずる組織及び業務の変更の方針を明確にすること。

(6)情報セキュリティ基本方針を明確にすること。

アは×。企画業務 開発計画

イは×。企画業務 開発計画

ウは○。

エは×。企画業務 調達

[ki152-24]

情報システムの調達の際に作成されるRFIの説明はどれか。

- ア 調達者から供給者候補に対して,システム化の目的や業務内容などを示し,情報の提供を依頼すること

- イ 調達者から供給者候補に対して,対象システムや調達条件などを示し,提案書の提出を依頼すること

- ウ 調達者から供給者に対して,契約内容で取り決めた内容に関して,変更を要請すること

- エ 調達者から供給者に対して,双方の役割分担などを確認し,契約の締結を要請すること

【解答】

正解:ア

アは〇。RFI(Request For Information:情報提供依頼書)

イは×。RFP(Request For Proposal:提案依頼書)

ウは×。私は名称を知らない。一般にはITILで利用者から運用者に変更依頼をするときの文書をRFC(Request for Change:変更要求書)というが・・・。

エは×。SOW(Statement of Work:作業範囲記述書)。むしろ双方向で合意することが多い。

参照:「システム外注の手順」

[ki152-25]

環境省の環境表示ガイドラインによれば,環境表示の説明はどれか。

- ア 温室効果ガスを削減するために,企業や国が排出枠を決め,温室効果ガスが排出枠に届かない不足分と,排出枠に収まらない超過分を,企業や国が市場で取引することを明らかにしたもの

- イ 国や地方公共団体などの公的機関が,率先して環境物品(環境負荷の低減に資する製品やサービス)の調達を推進するなど,環境物品への需要の転換を促進するために必要な事項を規定したもの

- ウ 製品やサービスについて,環境に配慮した点や環境負荷の低減効果などの特徴,事業者の環境配慮への姿勢を,説明文やシンボルマーク,図表などを通して主張したもの

- エ 風力,太陽光,バイオマスなどの再生可能エネルギーによって発電されたグリーン電力が,化石燃料に比較して温室効果ガスの排出量が少ないなどという環境付加価値を取引可能な証書にしたもの

【解答】

[ki152-26]

多角化戦略のうち,M&Aによる垂直統合に該当するものはどれか。

ア 銀行による保険会社の買収・合併

イ 自動車メーカによる軽自動車メーカの買収・合併

ウ 製鉄メーカによる鉄鋼石採掘会社の買収・合併

エ 電機メーカによる不動産会社の買収・合併

【解答】

正解:ウ

アは×。同分野事業の拡大→水平統合型

イは×。同分野事業の拡大→水平統合型

ウは〇。上流への拡大→垂直統合型

エは×。直接には関係のない分野への進出→集成型,業外連携

参照:多角化の種類,

連携の種類

[ki152-27]

現在の動向から未来を予測したり,システム分析に使用したりする手法であり,専門的知識や経験を有する複数の人にアンケート調査を行い,その結果を互いに参照した上で調査を繰り返して,集団としての意見を収束させる手法はどれか。

ア 因果関係分析法 イ クロスセクション法 ウ 時系列回帰分析法 エ デルファイ法

【解答】

正解:エ

アは×。複数の対象データ間の因果関係を分析。特性要因図や連関図をデータ解析に当てはまたもの。

イは×。時系列分析とは逆に,ある時点での予測値を,それに影響する他の分野の項目の予測値から求める方法

ウは×。自己回帰移動平均モデル(ARMA)ともいう。時系列の過去データだけから,将来を予測する方法の一つ。

エは〇。問題文の通り

参照:「予測手法の概要」

[ki152-28]

かんばん方式の運用方法はどれか。

- ア 前工程が生産完了した後,生産量を記載したかんばんとともに部品を後工程に供給する

- イ 前工程は後工程から回ってくるかんばんの指示量に備え,自工程の在庫を最小限に抑えながら生産しておく必要がある。

- ウ 前工程は後工程の引取り時期やかんばんの指示量が大きく変動しても,対応できる生産能力の余力をもつ必要がある。

- エ 前工程は故障などによる後工程への供給量不足に備え,平均故障時間で生産される部品の量を,かんばんの指示量に加算して,後工程に供給する。

【解答】

正解:イ

かんばん方式=後工程引取方式(後工程から前工程に連絡),その連絡手段がかんばん。JIT(必要なときに必要な量の材料が到着)の代表例。

アは×。後工程から前工程に連絡

イは○。必要量だけ生産

ウは×。余力排除もかんばん方式のポイント

エは×。故障などが発生したときにかんばんが前工程に連絡

[ki152-29][ki131-29][ki112-29][sd06-49][sd04-45]

経営会議で来期の景気動向を議論したところ,景気は悪化する,横ばいである,好転するという三つの意見に完全に分かれてしまった。来期の投資計画について,積極的投資,継続的投資,消極的投資のいずれかに決定しなければならない。表の予想利益については意見が一致した。意志決定に関する記述のうち,適切なものはどれか。

予想利益 景気動向

(万円) 悪化 横ばい 好転

積極的投資 50 150 500

投資計画 継続的投資 100 200 300

消極的投資 400 250 200

ア 混合戦略に基づく最適意志決定は,積極的投資と消極的投資である。

イ 純粋戦略に基づく最適意志決定は,積極的投資である。

ウ マクシマックス原理に基づく最適意志決定は,継続的投資である。

エ マクシミン原理に基づく最適意志決定は,消極的投資である。

【解答】

正解:エ

ア・イは×。混合戦略,純粋戦略はゲームの理論の用語。ゲームの理論は,相手が自分の利益を下げることを目的とするときの理論。景気は自分に対立した存在ではない。

ウは×。マクシマックス原理=楽天家の原理→積極的投資で500万円の利益を期待

エは〇。マクシミン原理=悲観家の原理=最も悪い事態が発生したときの最大利益を期待

積極的なら悪化=50

継続的なら悪化=100

消極的なら好転=200(最大)→これを採用

参照:ゲームの理論,

決定理論

[ki152-30]

サイバーセキュリティ基本法において,サイバーセキュリティの対象として規定されている情報の説明はどれか。

ア 外交,国家安全に関する機密情報に限られる。

イ 公共機関で処理される対象の手書きの書類に限られる。

ウ 個人の属性を含むプライバシー情報に限られる。

エ 電磁的方式によって,記録,発信,伝送,受信される情報に限られる。

【解答】

正解:エ

サイバー攻撃とは,サイバースペースにおける攻撃の総称

アは×。通常のサイバー攻撃も対象になる

イは×。手書き書類はサイバー環境の対象ではない

ウは×。個人情報以外(企業秘密など)も対象になる

エは〇。

参照:サイバーセキュリティ基本法